Wi-Fi Protected Access

WPA (Wi-Fi Protected Access Türkçesi: Wi-Fi Korumalı Erişim) ve WPA 2 (Wi-Fi Protected Access 2 Türkçesi: Wi-Fi Korumalı Erişim 2), Wi-Fi İttifakı (Wi-Fi Allience) tarafından kablosuz bilgisayar ağlarını güvenceye almak için geliştirilen, güvenlik protokol ve sertifika programlarıdır. Wi-Fi İttifakı bu programları bir önceki sistem olan WEP[1] (Wired Equivalent Privacy - Veri Bağı Tabakası) deki ciddi zayıflıklara karşı geliştirmiştir.

WPA (Bazen IEEE 802.11i standardı olarak da isimlendirilir) 2003 yılında kullanıma sunulmuştur. Wi-Fi İttifakı daha güvenli ve karmaşık olan WPA 2 ‘yi ise 2004 yılında kullanıma sunmuştur. Wi-Fi’ye eklenen özelliklerden olan WPS (Wi-Fi Protected Setup - Wi-Fi Korumalı Kurulum)’deki bir kusur yüzünden WPA ve WPA2 birçok durumda bypass edilebilir hale gelmiştir.[2] WPS kullanmadan uygulamaya koyulan WPA ve WPA 2 protokolleri ise güvenlik açıklarına karşı daha dayanıklıdır.

WPA

değiştirWi-Fi İttifakı, WPA’yı WEP’in yerine geçecek bir ara önlem olarak ortaya çıkartmıştır. WPA, WEP için dizayn edilmiş olan kablosuz ağ kartlarına yüklenen aygıt yazılımları(firmware) vasıtası ile uygulanabilir, fakat kablosuz erişim noktalarında değişiklik gerekeceğinden birçok 2003 öncesi kablosuz bağlantı noktası WPA’yı desteklememektedir.

WPA protokolü IEEE 802.11i standardını sıklıkla uygular. Özellikle, TKIP (Temporal Key Integrity Protocol - Tekli Şifrelemede Geçici Anahtar Bütünlüğü Protokolü) WPA içinde benimsenmiştir. WEP manuel olarak kablosuz erişim noktalarına veya cihazlarına girilmesi gereken 40 veya 104 bit şifreleme anahtarı kullanmaktadır. TKIP ise dinamik olarak her pakette yeni bir 128 bitlik anahtar oluşturmaktadır.[3]

WPA aynı zamanda mesajda bütünlük kontrolü de yapmaktadır. Bu kontrol bir saldırganın veri paketlerini değiştirmesini veya tekrar göndermesini önler. Bu kontrol WEP üzerinde kullanılmış olan CRC (Cyclic Redundancy Check-Döngüsel Artıklık Denetimi) protokolünün yerini almıştır. CRC’nin en önemli kusuru işlediği paketler için yeterince güçlü bir veri bütünlüğü garantisi sağlamamış olmasıdır.[4] Düzgün şekilde uygulanmış bir MAC(Message Authentication Codes-Mesaj Doğrulama Kodu) ise tüm bu sorunları çözmektedir, fakat MAC çok fazla hesaplama gerektirmektedir ve eski tip ağ kartları bunu kaldıramamaktadır. WPA’ nın kullandığı mesaj bütünlük algoritmasının ismi ise Michael’dır. Michael, CRC den çok daha güçlü bir algoritmadır, fakat WPA2’ de çok daha güçlü bir algoritma kullanılır. Araştırmacılar eski protokol olan WEP'in zayıflıklarından ve Michael'ın sınırlamalarından dolayı WPA'yı da etki altına alan bir kusur bulmuşlardır. Kusura göre, küçük paketlerden keystream(anahtar akışı)'i geri almakta başarı sağlanamamaktaydı. Bu kusur sistemi tekrar enjeksiyon ve spoofing saldırılarına açık hale getirmekteydi.[5]

WPA2

değiştirWPA2, WPA’nın yerini almıştır. WPA2’nin testleri ve sertifikasyonu Wi-Fi İttifakı tarafından yapılmış olup IEEE 802.11i standartdından da mecburi elemanları uygulamıştır.WPA2, özellikle CCMP(AES bazlı güçlü bir şifreleme modu)’yi zorunlu olarak desteklemektedir.[6] Sertifikasyon Kasım 2004'ten 13 Mart 2006’ya kadar gerçekleşmiştir. Aynı zamanda Wi-Fi markasını taşıyan tüm yeni cihazlar için WPA2 sertifikası almak da zorunludur.[7]

WPA3

değiştirOcak 2018'de Wi-Fi İttifakı WPA3'ün WPA2'nin yerini aldığını duyurdu.[8][9]

Yeni standart, WPA3-Kurumsal (WPA3-Enterprise) modunda 192 bit şifreleme gücüne eşdeğer bir şifreleme kullanmaktadır [10] (HMAC olarak GCM modunda AES-256 ile SHA-384), WPA3-Kişisel (WPA3-Personal) modda ise minimum şifreleme algoritması olarak CCMP-128 (CCM modunda AES-128) kullanımını zorunlu kılmaktadır.

Ayrıca, WPA3 standardı Önden Paylaşımlı Anahtar (Pre-shared Key) değişimini, IEEE 802.11-2016'da tanımlanan Eşzamanlı Eşit Kimlik Doğrulama (Simultaneous Authentication of Equals) ile değiştirir. Bu da kişisel modda başlangıç anahtar değişiminin daha güvenli olmasını[11][12] ve ileri gizliliği sağlar.[13] Wi-Fi İttifakı, WPA3'ün zayıf parolalardan kaynaklanan güvenlik sorunlarını azaltacağını ve görüntü arayüzü olmayan cihazların kurulumunu basitleştireceğini öne sürüyor.[14][15]

WPA3 protokolünde yönetim çerçevelerinin IEEE 802.11w tadilatında belirtildiği şekilde korunması da zorunlu kılınmıştır.

Donanım Desteği

değiştirWPA özellikle WPA’dan önce ortaya çıkmış olan ve yetersiz güvenlik içeren WEP’i destekleyen kablosuz cihazlarda çalışması için tasarlanmıştır.[16] Bu cihazlardan bazıları güvenlik protokolünü desteklemesi için ekstra aygıt yazılım güncellemelerine ihtiyaç duymuştur.Fakat bu güncellemeler bazı eski cihazlar için uygun değildir.

Wi-Fi cihazları 2006’dan beri hem WPA hem de WPA2 güvenlik protokollerini desteklemektedir. Fakat yukarıda bahsedildiği gibi bazı eski ağ kartları WPA2’ye uyumlu değildir.

Güvenlik

değiştirÖnden paylaşmalı anahtar modu(PSK diğer bilinen adı ile Personel mode) 802.1X kimlik doğrulama sunucusuna ihtiyacı olmayan küçük ofis ve evler için tasarlanmıştır.[17] Her kablosuz ağ cihazı ağ trafiğini 256 bitlik bir anahtar kullanarak şifreler. Bu anahtar ya 64 tane onaltılık basamak dizisi şeklinde ya da 8-63 ASCII karakteri uzunluğunda bir parola olarak girilebilir.[18] Eğer ASCII karakterleri kullanılır ise, 256 bitlik anahtar, şifre üzerinde PBKDF2 key derivation function uygulanarak, SSID tuz değeri olmak üzere ve HMAC-SHA1 in 4096 tane iterasyonundan elde edilicek şekilde belirlenir.[19]

Zayıf Parola

değiştirPaylaşımlı anahtarlı olarak kullanılan WPA ve WPA2 eğer kullanılan parola zayıf ise şifre kırma saldırılarına karşı korunmasız olacaklardır. Kaba kuvvet saldırılarından korunmak için tamamen rastgele seçilmiş 20 karakterden(95 karakter içerisinden seçilen) oluşan bir parola yeterli olacaktır.[20] Zayıf parolaları kaba kuvvet saldırıları ile kırmak için Aircrack Suite kullanılabilir. İşlem 4 yollu karşılıklı el sıkışmadan başlayarak birleşme veya tekrar kimlik tanıtımı sırasında meydana gelir.[21][22][23][24][25] İzinsiz girişlere karşı daha fazla koruma sağlamak için, ağ’a ait SSID, en tepedeki 1000 SSID ile eş olmamalıdır.[26]

WPA Paket Sahteciliği Ve Şifre Çözme

değiştirWPA’ya karşı yapılan en güncel ve pratik saldırı Erik Tews ve Martin Beck’e ait olan orijinal saldırıyı[27][28] önemli bir miktarda geliştiren Maty Vanhoef ve Frank Piessens’e aittir.[29] Maksimum 112 bayt yük taşıyan keyfi paketlerin, sisteme nasıl enjekte edileceğini göstermişlerdir. Bunu kurbana karşı bir Port Scanner(Port Tarayıcı) kullanarak uygulamışlardır. Aynı zamanda istemciye gönderilen keyfi paketlerin şifrelerinin nasıl çözüleceğini de göstermişlerdir. Bu durumun, nasıl kurbanın TCP bağlantısının ele geçirilmesi için kullanılabiliceğinden bahsetmişlerdir. Orijinal Beck ve Tews saldırısı ile sadece içeriği bilinen küçük paketlerin şifresi çözebilmekteydi, örnek olarak ARP mesajları gösterilebilir. Sadece 3-7 paket arası ve maksimum 28 bayt enjekte edilebilmekteydi. Aynı zamanda Beck-Tews saldırısı Quality of Service(802.11e’de bahsedildiği gibi)'ın açık olmasını gerektirirken, Vanhoef-Piessens saldırısı buna ihtiyaç duymaz. İki saldırı da istemci ve erişim noktası arasında yer alan paylaşımlı anahtarın kurtarılmasına engel olmaktadır. Yazarlar kısa bir rekeying interval kullanmanın bazı saldırıları önlese de hepsine karşı güvenli olmadığını belirtmişlerdir ve TKIP yerine AES bazlı CCMP kullanılmasını şiddetle tavsiye etmişlerdir.

Vanhoef-Piessens ve Beck-Tews saldırılarının birçok varyasyonu üstünde araştırmalar yapılmıştır. Halverson ve diğerleri Beck ve Tews’ in saldırısını 3-7 paket arasında ve maksimum 596 bayt’a kadar nasıl modifiye ediliceğini göstermişlerdir.[30] Buradaki sıkıntı Halverson ve diğerlerinin saldırısını uygulamanın çok daha fazla zaman almasıdır.Ortalama 18 dakika 25 saniye sürmektedir. Başka bir araştırmaya göre Vanhoef ve Piessens göstermiştir ki; ne zaman WPA, yayınlanan paketleri şifrelemek için kullanıldığında, Vanhoef ve Piessens’ in orijinal saldırısı da uygulanabilmektedir.[31] Bu önemli bir ektir çünkü her geçen gün daha çok ağ, paket yayımlamak için WPA’ yı kullanmaktadır. Bu saldırının uygulama zamanı ise ortalama 7 dakikadır, Vanhoef-Piessens ve Beck-Tews’e ait olan orijinal saldırının uygulanması ise 14 dakika sürmektedir.

WPA -TKPI kombinasyonu halen en güvenli kombinasyon olarak karşımıza çıkmaktadır.Fakat bu kombinasyon hala sadece bir konfigürasyon seçeneğidir. 2013'te yapılan bir ankette belirtildiği üzere %71 oranında WPA kullanımına izin verilirken, %19 oranında ise WPA desteklenmektedir.

WPS PIN Kodu Kurtarma

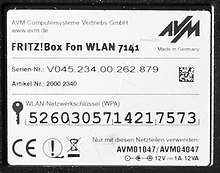

değiştirÇok daha önemli olan bir güvenlik kusuru Aralık 2011’de Stefan Viehböck tarafından ortaya çıkarılmıştır. Bu hata hangi şifreleme seçeneği kullanılırsa kullanılsın tüm WPS (Wi-Fi Protected Setup) kullanan kablosuz yönlendiricileri etkilemiştir. Birçok son model yönlendiricide bu seçenek vardır ve öntanımlı olarak aktiftir. Birçok Wi-Fi cihaz üreticisi potansiyel olarak zayıf seçilebilicek olan şifre durumunun önüne geçmek için alternatif metotlar geliştirmiştir. Buna göre; otomatik olarak belirlenip güçlü anahtarlar dağıtılmıştır. Bu metotlar cihaz üzerindeki düğmelere basmayı veya 8 haneli PIN kodu girmeyi de içermektedir.

Wi-Fi İttifakı bu metotları WPS adı altında standart hale getirmiştir. Bununla birlikte PIN kodu özelliği yeni ve önemli bir güvenlik açığı yaratmıştır. Bu açık, uzak bir saldırganın WPS PIN kodunu ve bununla birlikte WPA/WPA2 şifresini de birkaç saatte kurtarabilmesine izin vermiştir. Bunun yüzünden kullanıcılar WPS özelliğini kapatmak zorunda kalmışlardır.[32] Aynı zamanda bilinmelidir ki WPS kullanan birçok Wi-Fi yönlendiricinin etiketinde PIN kodu yer almaktadır ve kod açığa çıksa dahi değiştirilememektedir.

MS-CHAPv2

değiştirMS-CHAPv2’de de birçok zayıflık bulunmuştur.Bu zayıflıklar kaba kuvvet saldırılarını kolaylaştırmaktadır. 2012’de Moxie Marlinspike ve Marsh Ray’in çalışmaları sayesinde, MS-CHAPv2’yi kaba kuvvet saldırıları ile kırmanın süresi neredeyse tekil bir DES şifresini kırmak kadar kısalmıştır. Yazarlar, WPA2 bağlantıları için MS-CHAPv2’yi kullanan işletmelerin acilen başka şeylere yönelmesini önermektedir.[33]

Hole196

değiştirHole 196, paylaşılan GTK(Group Temporal Key-Geçici Grup Anahtarları) leri suistimal eden bir WPA2 protoklü zayıflığıdır. Bu saldırı sayesinde Ortadaki Adam ve Dos Saldırıları gerçekleştirilebilmektedir. Bununla birlikte Hole 196 saldırısında saldıranın önceden erişim noktasında kimlik doğruladığı ve GTK'ları elinden tuttuğu kabul edilir.[34][35]

WPA Terminolojisi

değiştirFarklı WPA versiyonlarının koruma mekanizmaları, WPA’ların kronolojik versiyonlarına göre belirlenebilir. Terminoloji, hedef seçilen son kullanıcılar ve kullanılan şifreleme protokolleri üzerinden incelenmiştir.

Versiyonlar

değiştirWPA

değiştirİlk WPA versiyonu, eski WEP üzerine daha çok güvenlik sağlamak için geliştirilmiştir. Genellikle TKIP kullanılır.

WPA2

değiştirIEEE 802.11i-2004 olarak da bilinir. WPA’nın halefidir. TKIP’nin yerine geçmesi planlanan CCMP desteği vardır. 2006’dan bu yana Wi-Fi sertifikasyonlu cihazlar için zorunlu bir protokoldür.

Hedef Kullanıcılar(Kimlik Anahtarı Dağıtımı)

değiştirKişisel WPA

değiştirAynı zamanda WPA-PSK(Pre-shared key - Ön paylaşımlı anahtar) modu olarak da bilinir. Kimlik doğrulama sunucusu gerektirmeyen küçük iş yeri ve ev ağları için tasarlanmıştır. Tüm kablosuz ağ cihazları kimlik doğrulama yaparken aynı 256 bitlik şifreyi kullanır.

İşletmeler İçin WPA

değiştirAynı zamanda WPA-802.1X modu olarak da anılır. İşletme ağları için geliştirilmiştir, RADIUS kimlik doğrulama sunucusu kullanılır. Budurum başta kurulumu zorlaştırsada çok daha güvenli bir iletişim sağlanır. EAP(Extensible Authentication Protocol)'ların çeşitli versiyonlarıda kimlik doğrulama için kullanılmaktadır.

Wi-Fi Korumalı Kurulum(WPS)

değiştirKimlik anahtarı dağıtımı için kullanılan alternatif bir yöntemdir. Amacı bu işlemi olabildiğince güçlendirmektir fakat yukarıda anlatıldığı üzere çok büyük güvenlik açıkları vardır.

Şifreleme Protokolü

değiştirTKIP

değiştirRC4 Akış Şifreleme yöntemi kullanır.Her paket için 128 bit anahtara sahiptir ve dinamik olarak yeni anahtarlar üretilir. WPA tarafından kullanılan protokoldür.

CCMP

değiştirAES tabanlı bir şifreleme mekanizması içerir TKIP’den daha güçlüdür. WPA2 tarafından kullanılır. AES-CCMP olarak da adlandırılır. 802.11n spesifikasyonuna göre, bu şifreleme protokolü 802.11n spesifikasyonunda belirtilen yüksek bit hızı taslağını gerçekleştirmek için kullanılmalıdır. Fakat tüm uygulamalar bunu yapmamaktadır. Bu işlem yapılmadığı sürece veri akış hızı 54 Mbit/s'yi geçemeyecektir.[36]

WPA ve WPA2 Altındaki EAP Uzantıları

değiştirNisan 2010’da Wi-Fi İttifakı tarafından WPA ve WPA2’ye ek olarak EAP(Extensible Authentication Protocol) duyurulmuştur.[37] Bunun amacı, işletmelerde kullanılan WPA’ların uyumlu bir biçimde sağlamaktır. Daha önce Wi-Fi ittifakı tarafından sadece EAP-TLS (Transport Layer Security) sertifika alabilmiştir.[38]

2010 yılı itibarı ile sertifikasyon programı aşağıdaki EAP tiplerini kapsamaktadır.

- EAP-TLS

- EAP-TTLS/MSCHAPv2[39]

- PEAPv0/EAP-MSCHAPv2

- PEAPv1/EAP-GTC

- PEAP-TLS

- EAP-SIM

- EAP-AKA[40]

- EAP-FAST

Belirli firmalar tarafından geliştirilen 802.1X istemci ve sunucuları başka EAP tiplerini de destekleyebilmektedir. Bu sertifikasyon popüler EAP tiplerinin uyumlu bir şekilde çalışması için bir uğraştır.

Ticari 802.1X sunucuları Microsoft Internet Authentication Service ve Juniper Networks Steelbelted RADIUS'dan oluşur. FreeRADIUS ise açık kaynaklı bir 802.1X sunucusudur.

Dış bağlantılar

değiştir- Resmi IEEE standartları dokümanı: "IEEE Std 802.11i-2004"29 Kasım 2007 tarihinde Wayback Machine sitesinde arşivlendi.

- Wi-Fi Alliance's Interoperability Certificate page

- Wikipedi WPA

- Wi-Fi, DMOZ

- Weakness in Passphrase Choice in WPA Interface, by Robert Moskowitz. Retrieved March 2, 2004. 30 Mart 2015 tarihinde Wayback Machine sitesinde arşivlendi.

Kaynakça

değiştir- ^ "Understanding WEP Weaknesses 27 Mayıs 2015 tarihinde Wayback Machine sitesinde arşivlendi.". Wiley Publishing. Retrieved2010-01-10.

- ^ Viehbock, Stefan (26 December 2011). "Brute forcing Wi-Fi Protected Setup 27 Nisan 2019 tarihinde Wayback Machine sitesinde arşivlendi." (PDF).

- ^ Meyers, Mike (2004). Managing and Troubleshooting Networks. Network+. McGraw Hill. ISBN 978-0-07-225665-9.

- ^ Ciampa, Mark (2006). CWNA Guide to Wireless LANS. Networking. Thomson.

- ^ "Battered, but not broken: understanding the WPA crack 13 Mayıs 2012 tarihinde Wayback Machine sitesinde arşivlendi.". Ars Technica. 2008-11-06.

- ^ Jonsson, Jakob. "On the Security of CTR + CBC-MAC 5 Haziran 2011 tarihinde Wayback Machine sitesinde arşivlendi." (PDF). NIST. Retrieved 2010-05-15.

- ^ "WPA2 Security Now Mandatory for Wi-Fi CERTIFIED Products" "WPA2 Security Now Mandatory for Wi-Fi CERTIFIED Products 14 Mayıs 2013 tarihinde Wayback Machine sitesinde arşivlendi.". Wi-Fi Alliance. Retrieved 2013-02-28.

- ^ Dawn Kawamoto. "Wi-Fi Alliance Launches WPA2 Enhancements and Debuts WPA3" 23 Ekim 2019 tarihinde Wayback Machine sitesinde arşivlendi.. DARKReading.

- ^ "WPA3 protocol will make public Wi-Fi hotspots a lot more secure" 16 Kasım 2018 tarihinde Wayback Machine sitesinde arşivlendi.. Techspot.

- ^ "Wi-Fi Alliance introduces Wi-Fi Certified WPA3 security | Wi-Fi Alliance" 26 Mart 2020 tarihinde Wayback Machine sitesinde arşivlendi.. www.wi-fi.org

- ^ ""Wi-Fi Certified WPA3 Program"". 8 Nisan 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Mart 2020.

- ^ "Wi-Fi Gets More Secure: Everything You Need to Know About WPA3". 8 Nisan 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Mart 2020.

- ^ "The Next Generation of Wi-Fi Security Will Save You From Yourself" 16 Ekim 2019 tarihinde Wayback Machine sitesinde arşivlendi.. Wired

- ^ "Wi-Fi Alliance® introduces security enhancements | Wi-Fi Alliance" 20 Aralık 2019 tarihinde Wayback Machine sitesinde arşivlendi.. www.wi-fi.org.

- ^ "WPA3 Will Enhance WI-FI Security" 24 Ekim 2020 tarihinde Wayback Machine sitesinde arşivlendi. (PDF). U.S. National Security Agency, Cybersecurity Report. June 2018

- ^ "Wi-Fi Protected Access White Paper 2 Aralık 2013 tarihinde Wayback Machine sitesinde arşivlendi.". Wi-Fi Alliance.

WPA is both forward and backward-compatible and is designed to run on existing Wi-Fi devices as a software download.

- ^ "Wi-Fi Alliance: Glossary 4 Mart 2010 tarihinde Wayback Machine sitesinde arşivlendi.". Retrieved 2010-03-01.

- ^ Each character in the passphrase must have an encoding in the range of 32 to 126 (decimal), inclusive. (IEEE Std. 802.11i-2004, Annex H.4.1)

- ^ van Rantwijk, Joris (2006-12-06). "WPA key calculation — From passphrase to hexadecimal key 29 Nisan 2015 tarihinde Wayback Machine sitesinde arşivlendi.". Retrieved 2011-12-24.

- ^ A key generated from a passphrase of less than about 20 characters is unlikely to deter attacks." "... against current brute-strength attacks, 96 bits [of security] SHOULD be adequate." (Weakness in Passphrase Choice in WPA Interface, by Robert Moskowitz 30 Mart 2015 tarihinde Wayback Machine sitesinde arşivlendi.. Retrieved March 2, 2004.)

- ^ "WPA2 wireless security cracked 23 Nisan 2015 tarihinde Wayback Machine sitesinde arşivlendi.". ScienceDaily.doi:10.1504/IJICS.2014.059797. Retrieved 2014-04-30.

- ^ "Exposing WPA2 security protocol vulnerabilities 22 Mart 2014 tarihinde Archive.is sitesinde arşivlendi".Inderscience.metapress.com 6 (1/2014). International Journal of Information and Computer Security. 2014-03-13. Retrieved 2014-04-30.

- ^ "Researchers Outline How to Crack WPA2 Security 5 Haziran 2019 tarihinde Wayback Machine sitesinde arşivlendi.". SecurityWeek.Com. 2014-03-24. Retrieved 2014-04-30.

- ^ "WPA2 wireless security cracked 29 Eylül 2019 tarihinde Wayback Machine sitesinde arşivlendi.". Phys.org. 2014-03-20. Retrieved2014-05-16.

- ^ "Exposing WPA2 Paper 12 Mart 2020 tarihinde Wayback Machine sitesinde arşivlendi.". InfoSec Community. 2014-05-02. Retrieved2014-05-16.

- ^ "Wireless Geographic Logging Engine - SSID Stats 26 Şubat 2021 tarihinde Wayback Machine sitesinde arşivlendi.". WiGLE. Retrieved2010-11-15.

- ^ "Practical Attacks against WEP and WPA 8 Aralık 2020 tarihinde Wayback Machine sitesinde arşivlendi." (PDF). Retrieved2010-11-15.

- ^ "Enhanced TKIP Michael Attacks 12 Mayıs 2015 tarihinde Wayback Machine sitesinde arşivlendi." (PDF). Retrieved 2010-11-15.

- ^ Vanhoef, Mathy; Piessens, Frank (May 2013). "Practical Verification of WPA-TKIP Vulnerabilities 23 Ekim 2017 tarihinde Wayback Machine sitesinde arşivlendi." (PDF). Proceedings of the 8th ACM SIGSAC symposium on Information, computer and communications security. ASIA CCS '13: 427–436. doi:10.1145/2484313.2484368.

- ^ Halvorsen, Finn M.; Haugen, Olav; Eian, Martin; Mjølsnes, Stig F. (September 30, 2009). "An Improved Attack on TKIP" 5838. pp. 120–132.doi:10.1007/978-3-642-04766-4_9. 5 Mart 2016 tarihinde Wayback Machine sitesinde arşivlendi.

- ^ Vanhoef, Mathy; Piessens, Frank (December 2014). "Advanced Wi-Fi Attacks Using Commodity Hardware 23 Ekim 2017 tarihinde Wayback Machine sitesinde arşivlendi." (PDF). Proceedings of the 30th Annual Computer Security Applications Conference. ACSAC '14: 256–265.doi:10.1145/2664243.2664260.

- ^ http://www.kb.cert.org/vuls/id/723755 US 7 Aralık 2017 tarihinde Wayback Machine sitesinde arşivlendi. CERT Vulnerability Note VU#723755

- ^ "Divide and Conquer: Cracking MS-CHAPv2 with a 100% success rate 16 Mart 2016 tarihinde Wayback Machine sitesinde arşivlendi.".Moxie Marlinspike. Retrieved 2012-08-03.

- ^ WPA2 Hole196 Vulnerability 13 Kasım 2015 tarihinde Wayback Machine sitesinde arşivlendi. AirTight Networks

- ^ WPA Too 10 Mart 2020 tarihinde Wayback Machine sitesinde arşivlendi.! DEF CON 18 (2010)

- ^ "Data rate will not exceed 54 Mbps when WEP or TKIP encryption is configured 29 Aralık 2011 tarihinde Wayback Machine sitesinde arşivlendi.".

- ^ "Wi-Fi Alliance: Definition of EAP (Extensible Authentication Protocol) 26 Temmuz 2011 tarihinde Wayback Machine sitesinde arşivlendi.".Wi-Fi Alliance Featured Topics.

- ^ "Wi-Fi Alliance expands Wi-Fi Protected Access Certification Program for Enterprise and Government Users 11 Aralık 2013 tarihinde Wayback Machine sitesinde arşivlendi.". Wi-Fi Alliance Press Release.

- ^ "Wi-Fi Alliance expands Wi-Fi Protected Access Certification Program for Enterprise and Government Users 17 Haziran 2012 tarihinde Wayback Machine sitesinde arşivlendi.". Wi-Fi Alliance Featured Topics.

- ^ "Wi-Fi CERTIFIED™ expanded to support EAP-AKA and EAP-FAST authentication mechanisms 17 Haziran 2012 tarihinde Wayback Machine sitesinde arşivlendi.". Wi-Fi Alliance Featured Topics.